Tóm tắt nhanh

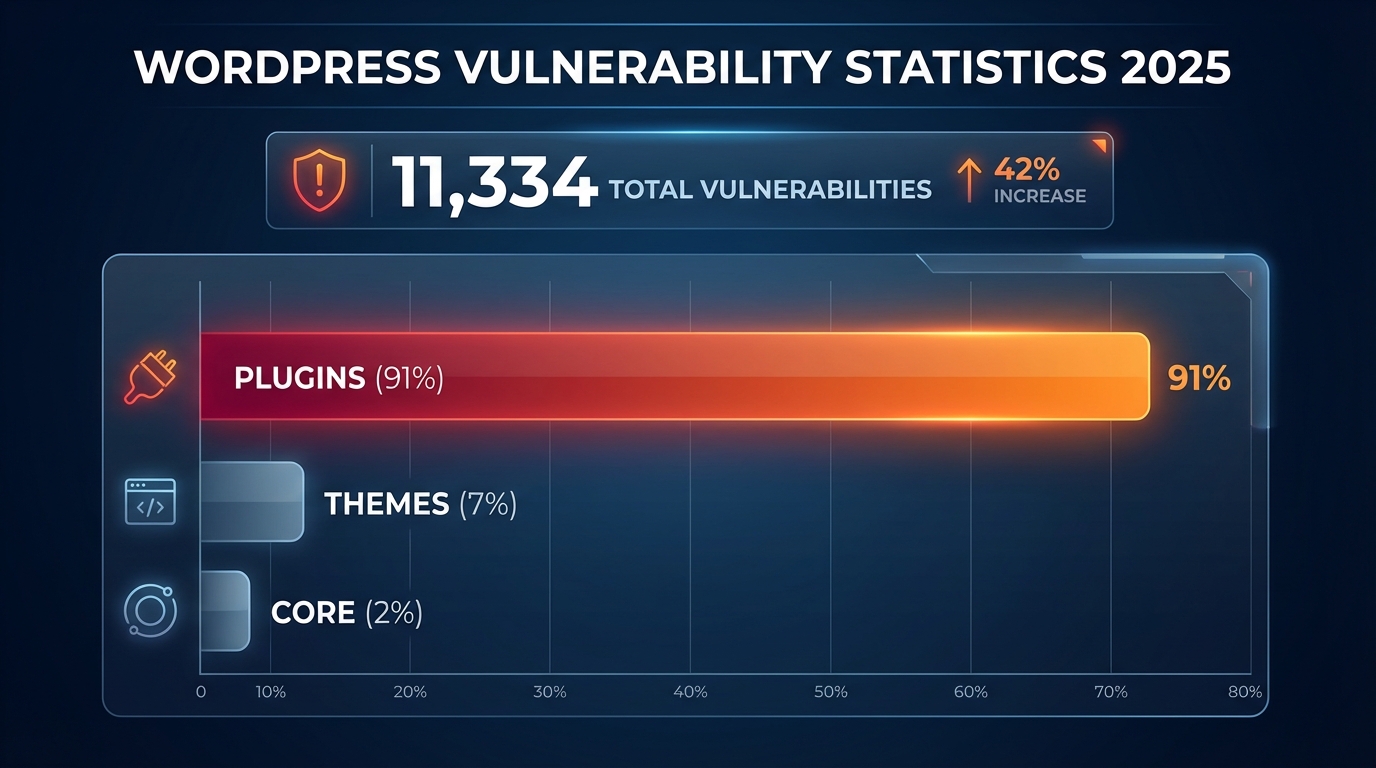

- Lỗ hổng WordPress tăng 42% trong năm 2025, đạt 11.334 trường hợp

- 91% lỗ hổng nằm trong plugin, chỉ 6 trường hợp trong WordPress core

- Kẻ tấn công khai thác lỗ hổng trung bình chỉ trong 5 giờ sau khi công bố

- 46% lỗ hổng không có bản vá tại thời điểm công bố công khai

- An toàn hosting chỉ chặn được 12-26% các cuộc tấn công

Bức tranh WordPress security 2026 đang thay đổi ra sao?

Bảo mật WordPress đang bước vào giai đoạn khủng hoảng chưa từng có. Số lượng lỗ hổng mới trong hệ sinh thái WordPress đã tăng 42% trong năm 2025, đạt mức kỷ lục 11.334 lỗ hổng mới [1].

Bạn có biết rằng mỗi ngày có hơn 30.000 website WordPress bị hack không? [2] Con số này không phải do WordPress core kém bảo mật — mà là do quy mô khổng lồ của hệ sinh thái plugin và theme khiến WordPress trở thành mục tiêu số một của tin tặc toàn cầu. Nếu bạn chưa có chiến lược bảo mật toàn diện, hãy tham khảo hướng dẫn bảo mật WordPress 10 bước trước.

Theo báo cáo State of WordPress Security 2026 của Patchstack, điểm đáng lo ngại nhất là tốc độ khai thác lỗ hổng. Trung bình chỉ 5 giờ sau khi một lỗ hổng được công bố, tin tặc đã bắt đầu khai thác nó trên diện rộng [1]. Thậm chí 20% lỗ hổng bị khai thác trong vòng 6 giờ đầu tiên. Đây là khoảng thời gian quá ngắn để hầu hết chủ website kịp phản ứng bằng cách cập nhật thủ công.

Một số liệu đáng chú ý khác: 46% lỗ hổng không có bản vá tại thời điểm được công bố công khai [3]. Điều này có nghĩa là gần một nửa các lỗ hổng đã được tiết lộ nhưng nhà phát triển plugin vẫn chưa kịp — hoặc không — phát hành bản sửa lỗi.

Đáng lo ngại hơn, hơn một nửa (52%) nhà phát triển plugin mà Patchstack báo cáo lỗ hổng đã không vá trước khi công bố chính thức [3]. Đây là một lỗ hổng lớn trong chuỗi cung ứng bảo mật WordPress.

Vì sao plugin vẫn là điểm rủi ro lớn nhất của website WordPress?

Plugin chiếm 91% tổng số lỗ hổng mới được phát hiện trong hệ sinh thái WordPress, trong khi WordPress core chỉ có 6 lỗ hổng trong cả năm 2025 [1].

Nếu bạn đang tự hỏi tại sao mình nên lo lắng về plugin, thì đây là câu trả lời: 97% các vụ hack WordPress liên quan đến lỗ hổng plugin [2]. WordPress core được đội ngũ chuyên gia bảo mật hàng đầu kiểm tra liên tục, nhưng plugin lại được phát triển bởi hàng nghìn nhà phát triển độc lập với mức độ kiểm tra bảo mật khác nhau. Gần đây, lỗ hổng King Addons for Elementor là ví dụ điển hình khiến hàng triệu website có thể bị chiếm quyền admin.

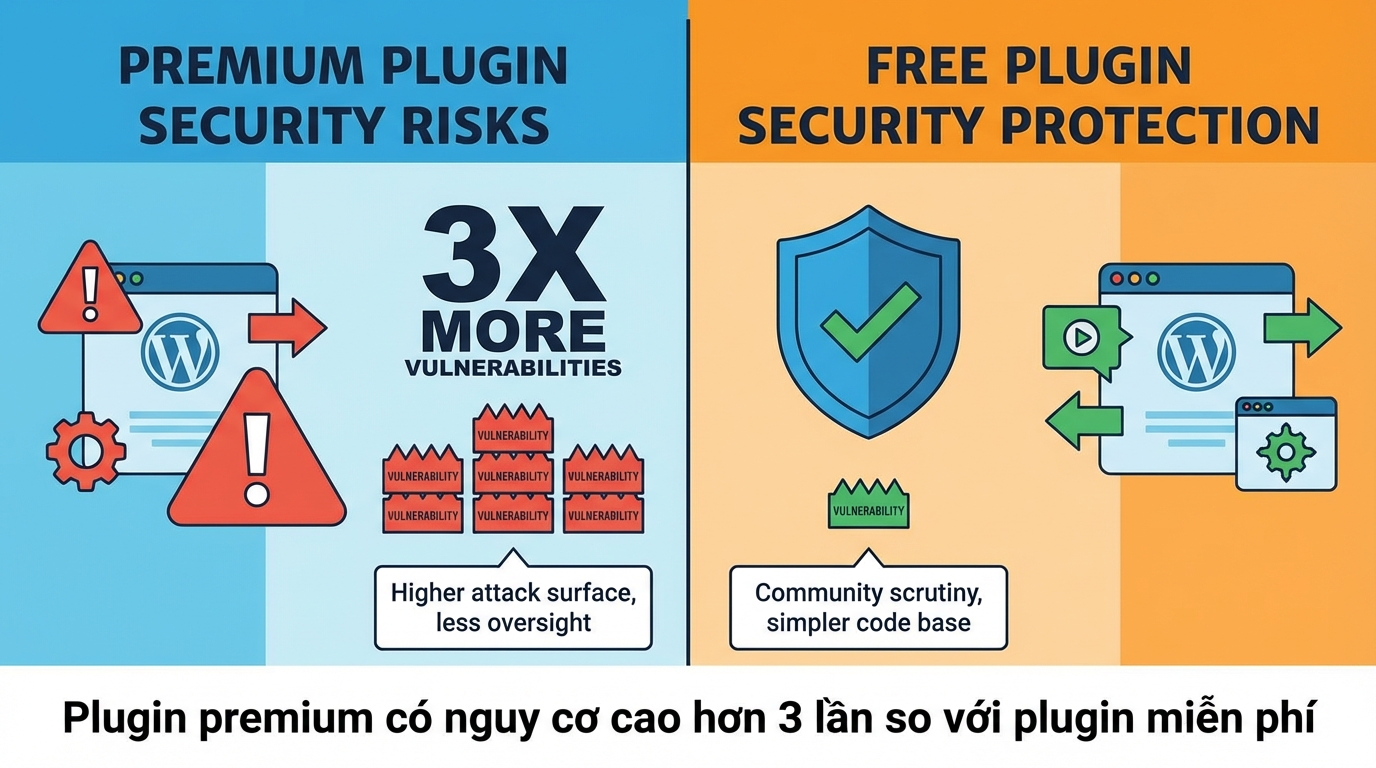

Báo cáo Patchstack 2026 còn chỉ ra một vấn đề đáng lo ngại về plugin premium và freemium. Trong năm 2025, có 1.983 lỗ hổng được tìm thấy trong các sản phẩm premium hoặc freemium, và 59% trong số đó là lỗ hổng mức cao có thể bị khai thác tự động [1]. Điều đáng nói là plugin premium có 3 lần nhiều Known Exploited Vulnerabilities (KEV) hơn so với plugin miễn phí.

Tại sao? Vì mã nguồn plugin premium thường không được công khai hoàn toàn, khiến các nhà nghiên cứu bảo mật khó tiếp cận để kiểm tra. Thêm vào đó, 46% lỗ hổng trong plugin premium không có bản vá tại thời điểm công bố — tỷ lệ cao hơn đáng kể so với plugin miễn phí.

Về loại lỗ hổng phổ biến nhất:

- Broken Access Control: 57% các cuộc tấn công bị chặn bởi RapidMitigate [1]

- Privilege Escalation: 20%

- Local File Inclusion: 10%

- SQL Injection: 5%

- Broken Authentication: 3%

Bạn đang sử dụng bao nhiêu plugin trên website? Theo thống kê, chỉ cần 5 plugin được bảo trì tốt an toàn hơn nhiều so với 3 plugin đã bị bỏ rơi. Vậy nên việc dọn dẹp plugin không còn sử dụng cũng là một phần quan trọng trong chiến lược bảo mật.

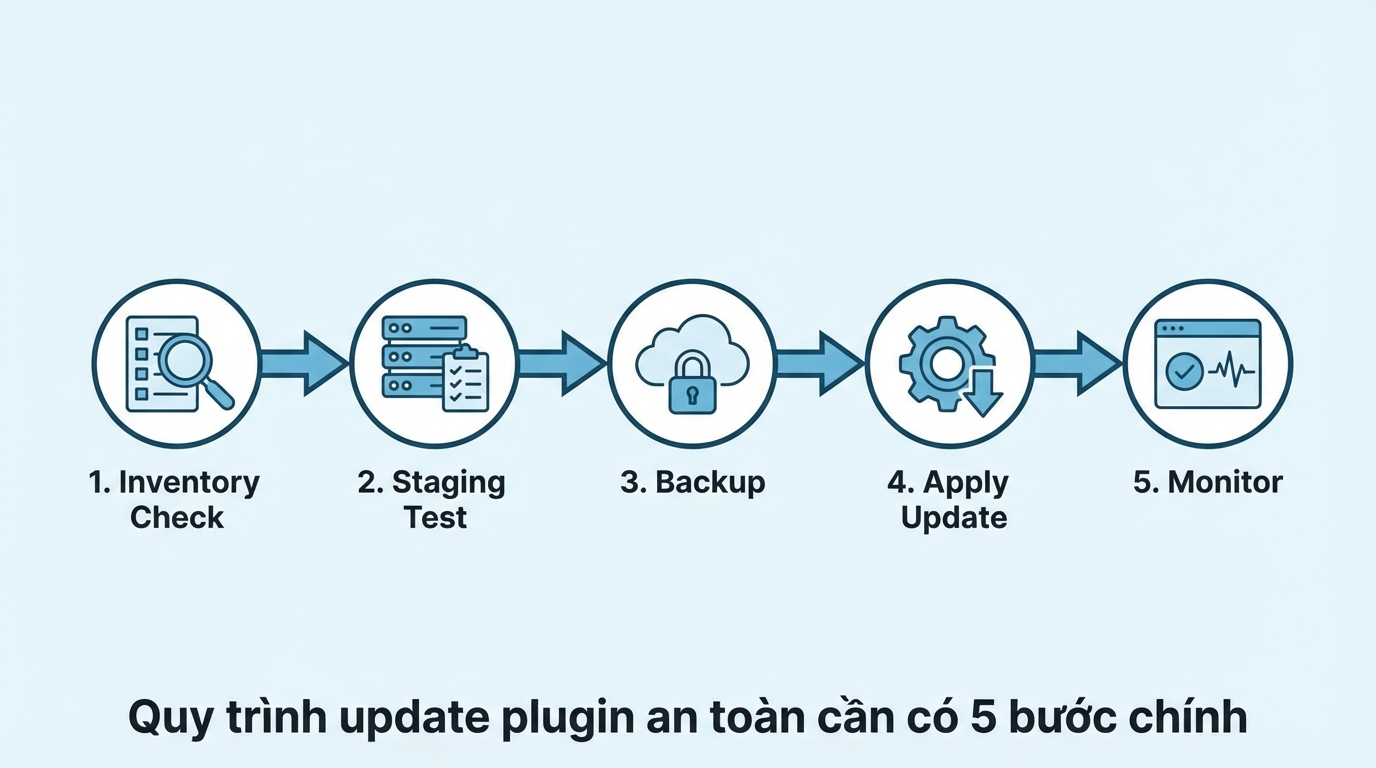

Quy trình update plugin an toàn cho SME và chủ website

Chu kỳ update plugin truyền thống không còn đủ an toàn khi thời gian khai thác lỗ hổng chỉ là 5 giờ. Chủ website cần một quy trình mới kết hợp staging, backup và monitoring liên tục [1].

Bạn có thường xuyên update plugin ngay khi nhận được thông báo? Nếu câu trả lời là “thỉnh thoảng” hoặc “khi nào nhớ”, thì đây là lý do bạn cần thay đổi ngay hôm nay.

Bước 1: Inventory plugin hàng tuần

Trước khi lo lắng về update, bạn cần biết mình đang có những plugin nào. Lập danh sách tất cả plugin đang sử dụng và kiểm tra:

- Plugin nào đã ngừng phát triển (không có update trong 6+ tháng)?

- Plugin nào có số lượng cài đặt thấp hoặc đánh giá kém?

- Plugin nào không còn cần thiết cho hoạt động website?

Những plugin không còn được bảo trì là miếng mồi ngon cho tin tặc. Theo dữ liệu từ WordPress.org, 1.614 plugin và theme đã bị xóa khỏi kho trong năm 2024 vì lỗ hổng bảo mật chưa được vá [4].

Bước 2: Staging test trước khi apply

Đừng bao giờ update trực tiếp trên production! Tạo một bản staging để test trước:

- Cài đặt plugin Staging Environment trên hosting

- Clone website sang môi trường test

- Apply update trên staging trước

- Kiểm tra plugin tương thích, giao diện không bị vỡ

- Test các chức năng quan trọng: form liên hệ, checkout, login

Nếu không có hosting hỗ trợ staging, bạn có thể dùng các plugin như WP Staging hoặc Duplicator để tạo bản test riêng.

Bước 3: Backup trước mọi thay đổi

Backup là lưới an toàn cuối cùng của bạn. Trước khi apply bất kỳ update nào:

- Backup toàn bộ database và files

- Verify backup có thể restore được

- Lưu backup ở vị trí tách biệt (cloud storage, không cùng server)

- Kiểm tra backup gần nhất không bị corrupt

Bước 4: Auto-update cho plugin được tin tưởng

Với các plugin từ nhà phát triển uy tín, bật auto-update là hợp lý:

- WordPress core và các plugin từ WordPress.org repository đáng tin cậy

- Plugin có lịch sử update đều đặn

- Plugin không can thiệp sâu vào hệ thống

Tuy nhiên, với plugin mới hoặc ít phổ biến, hãy cập nhật thủ công sau khi đã verify trên staging.

Bước 5: Monitor sau update

Sau khi apply update, theo dõi trong 24-48 giờ:

- Kiểm tra error logs trong WordPress dashboard

- Test các chức năng critical

- Theo dõi Security logs nếu có

- Set up alert cho các hoạt động bất thường

Checklist bảo mật theo tuần, tháng và quý

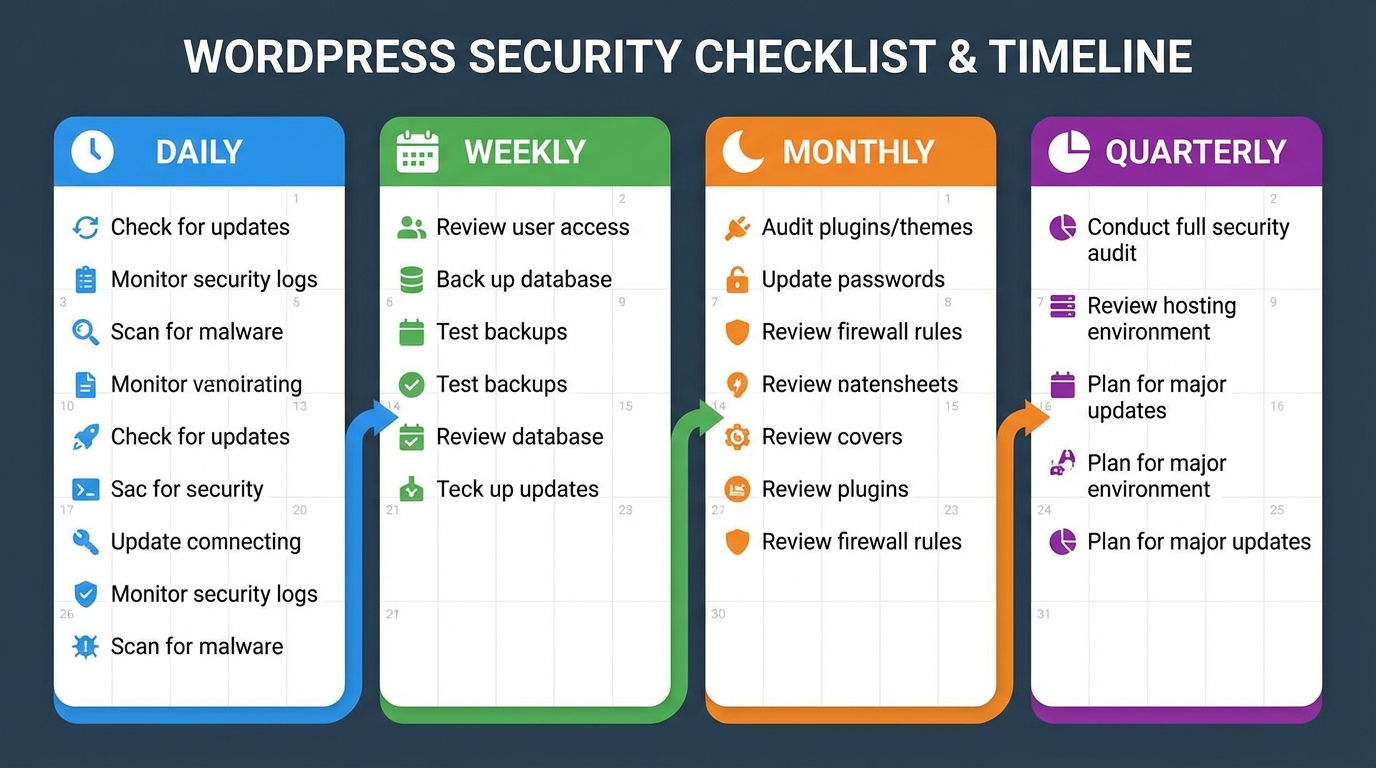

Bạn cần một lịch bảo mật có hệ thống thay vì chỉ update khi có cảnh báo. Dưới đây là checklist được khuyến nghị từ các chuyên gia bảo mật WordPress [1][5].

Mỗi ngày (hoặc tự động)

- Backup tự động hàng ngày lên cloud

- Security scanning tự động (Wordfence, Sucuri)

- Monitor uptime và alert khi có downtime

- Kiểm tra email alert từ security plugin

Mỗi tuần

- Review security logs cho các đăng nhập thất bại

- Kiểm tra plugin có update mới không

- Verify backup gần nhất có thể restore

- Scan malware thủ công lần 1

- Kiểm tra user accounts — xóa tài khoản không còn sử dụng

Mỗi tháng

- Apply tất cả security updates đã test trên staging

- Update WordPress core, theme, plugin

- Review và cập nhật Strong passwords cho tài khoản admin

- Kiểm tra file integrity — xem có file lạ được thêm vào không

- Review các plugin không còn cần thiết, gỡ bỏ nếu không dùng

- Kiểm tra đăng nhập WordPress và các tài khoản bất thường

Mỗi quý (3 tháng)

- Full security audit bằng công cụ chuyên dụng

- Kiểm tra SSL certificate và gia hạn nếu cần

- Review tất cả user accounts và phân quyền

- Test restore từ backup để verify dữ liệu

- Đánh giá hosting security — hosting hiện tại có đáp ứng không?

- Consider thuê chuyên gia bảo mật cho penetration testing

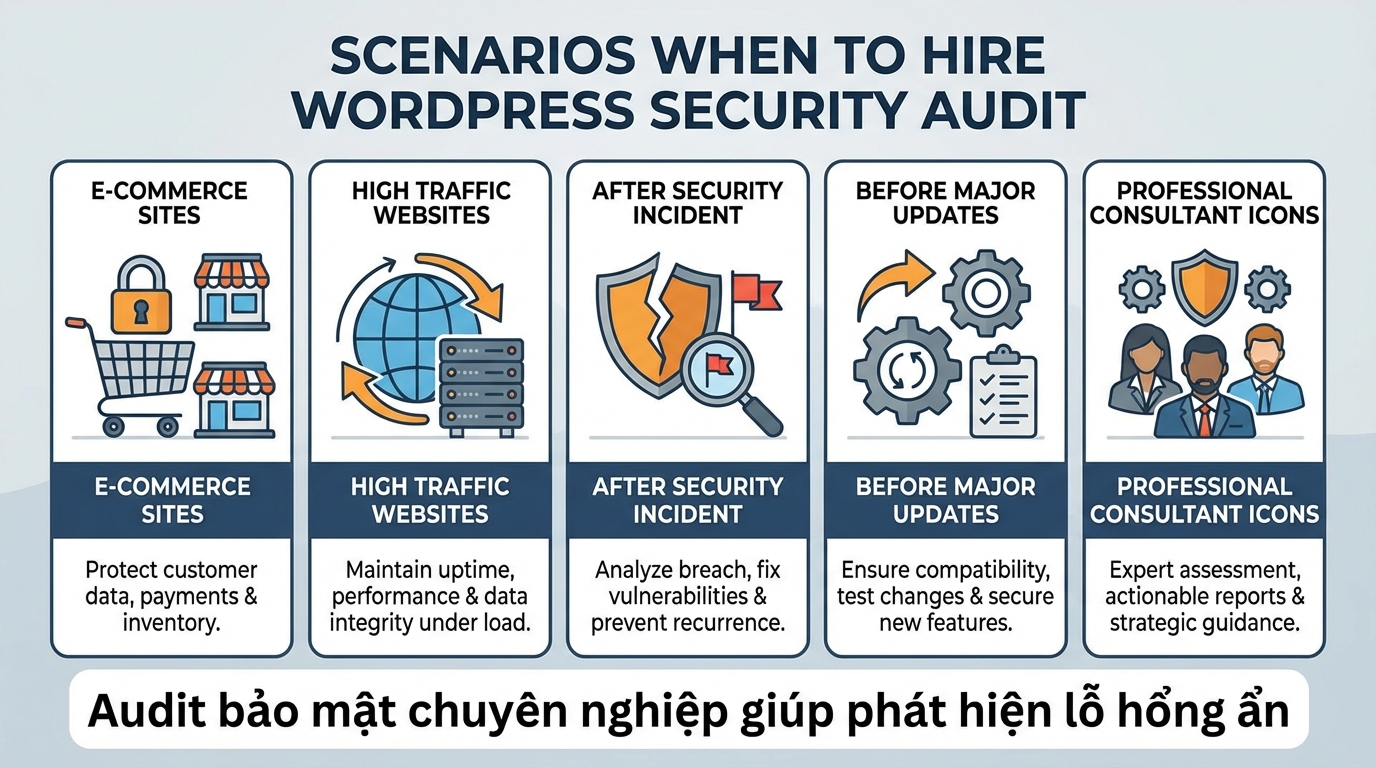

Khi nào nên thuê audit bảo mật ngoài?

Nếu hosting của bạn chỉ chặn được 12-26% các cuộc tấn công thực tế [1], thì việc phụ thuộc hoàn toàn vào bảo mật hosting là không đủ. Đây là lúc bạn cần tìm đến chuyên gia bên ngoài.

Không phải lúc nào bạn cũng cần thuê audit bảo mật. Nhưng có những dấu hiệu rõ ràng cho thấy đã đến lúc bạn nên đầu tư vào security audit chuyên nghiệp.

Dấu hiệu bạn cần audit ngay

- Website từng bị hack — Nếu đã từng bị compromise, khả năng cao vẫn còn backdoor hoặc lỗ hổng chưa được phát hiện

- E-commerce hoặc xử lý thanh toán — Đây là mục tiêu có giá trị cao cho tin tặc, compliance requirements như PCI-DSS yêu cầu security assessment định kỳ

- Website có nhiều người dùng/user roles — Mỗi user account là một điểm vào tiềm năng cho kẻ tấn công

- Plugin từ nguồn không rõ ràng — Nulled plugins, plugin từ marketplace không uy tín là rủi ro cao

- Không có backup được test gần đây — Backup không restore được thì không có giá trị

- Hosting không có WAF hoặc security monitoring — Bạn cần bổ sung lớp bảo vệ từ bên ngoài

Hosting defenses không đủ

Patchstack đã tiến hành hai nghiên cứu pentesting riêng biệt trong năm 2025 để đánh giá hiệu quả của các giải pháp bảo mật hosting phổ biến. Kết quả: hosting defenses chỉ chặn được 12% các cuộc tấn công khi tập trung vào lỗ hổng đang bị khai thác thực tế [1].

Khi mở rộng phạm vi kiểm tra, con số này chỉ tăng lên 26%. Điều này có nghĩa là 74-88% các cuộc tấn công vẫn đi qua được các biện pháp bảo vệ của hosting.

Lý do chính là các cuộc tấn công hiện đại sử dụng kỹ thuật “cloaking” — phục vụ nội dung khác nhau cho bot bảo mật và người dùng thực. Malware như Lock360 còn có khả năng tự khôi phục sau khi bị dọn dẹp, khiến các biện pháp “delete-only” trở nên không hiệu quả [1].

Chuẩn bị gì trước khi thuê audit

- Liệt kê đầy đủ plugin, theme, custom code

- Chuẩn bị access logs, error logs gần đây

- Document các thay đổi gần đây trên website

- Xác định data quan trọng cần bảo vệ

- Set clear scope và budget cho audit

Bạn đang chạy bao nhiêu plugin trên website WordPress của mình? Hãy để lại comment — mình sẽ giúp bạn đánh giá xem danh sách plugin đó có rủi ro cao không nhé!

Nguồn tham khảo

- Patchstack – State of WordPress Security In 2026 Report

- LeaveWP – WordPress Security Issues in 2026

- WebHostMost – WordPress Plugin Security 2026

- Patchstack – State of WordPress Security 2025

- SolidWP – WordPress Vulnerability Report March 2026

Các câu hỏi thường gặp

Tại sao lỗ hổng WordPress tăng 42% trong năm 2025?

Theo báo cáo của Patchstack, số lượng lỗ hổng tăng mạnh chủ yếu do quy mô khổng lồ của hệ sinh thái plugin (chiếm 91% lỗ hổng), sự gia tăng plugin premium/freemium ít được kiểm tra bảo mật, và nhiều nhà phát triển không vá lỗ hổng trước khi công bố (52%).

Plugin nào có nguy cơ cao nhất?

Plugin premium và freemium có nguy cơ cao hơn 3 lần so với plugin miễn phí vì mã nguồn không công khai khiến nhà nghiên cứu bảo mật khó tiếp cận. 59% lỗ hổng trong plugin premium là mức cao có thể bị khai thác tự động.

Làm sao để bảo vệ website khi update plugin không kịp?

Sử dụng giải pháp bảo mật chủ động như Patchstack hoặc Wordfence Premium có tính năng virtual patching. Đây là cách chặn khai thác lỗ hổng ngay cả khi chưa có bản vá từ nhà phát triển. Hosting với WAF mạnh cũng giúp giảm rủi ro.

Có nên tắt auto-update không?

Với plugin từ nhà phát triển uy tín và đã test kỹ, auto-update là tốt. Tuy nhiên, với plugin mới hoặc ít phổ biến, hãy cập nhật thủ công sau khi đã test trên staging. Điều quan trọng là backup trước khi update và monitor sau đó.

Khi nào cần thuê chuyên gia bảo mật WordPress?

Bạn nên thuê khi: website từng bị hack, chạy e-commerce hoặc xử lý thanh toán, có nhiều user accounts, sử dụng plugin từ nguồn không rõ, hoặc hosting không có WAF. Audit định kỳ quý giúp phát hiện lỗ hổng trước khi bị khai thác.