Tóm tắt nhanh

- Plugin và theme lỗi thời là nguyên nhân số 1 khiến WordPress bị hack — chiếm đến 96% lỗ hổng bảo mật

- Xác thực mạnh (mật khẩu duy nhất + 2FA) ngăn chặn 99.9% tấn công brute-force

- Sao lưu định kỳ theo quy tắc 3-2-1 là “bảo hiểm” cuối cùng khi mọi biện pháp đều thất bại

- WAF và rate limiting giúp chặn tấn công tự động trước khi chúng chạm vào website

WordPress hiện đang cung cấp năng lượng cho hơn 43% website toàn cầu [1] — điều này đồng nghĩa với việc nó là mục tiêu hấp dẫn nhất cho hacker. Nhưng đây là sự thật mà nhiều chủ website bỏ qua: WordPress core gần như không bao giờ là vấn đề. Theo nghiên cứu từ Patchstack, 96% lỗ hổng bảo mật xuất phát từ plugin và theme, không phải từ lõi WordPress [2].

Vậy làm thế nào để bảo vệ website của bạn? Bài viết này sẽ hướng dẫn 10 bước thực chiến — không cần biết code, không cần chuyên gia bảo mật.

Tại sao WordPress thường bị tấn công?

WordPress core hiện tại (6.x) được duy trì bởi đội ngũ bảo mật chuyên nghiệp, sử dụng bcrypt để hash mật khẩu và tự động cập nhật các bản vá bảo mật nhỏ. Rủi ro thực sự nằm ở hệ sinh thái xung quanh:

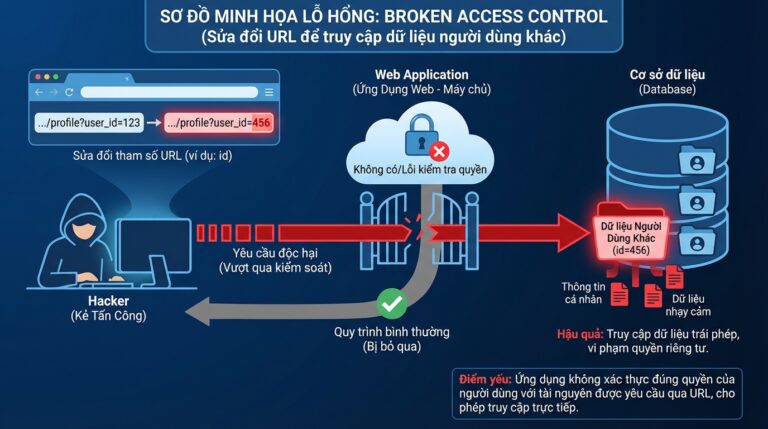

- Plugin và theme lỗi thời hoặc bị bỏ rơi — chiếm đa số các lỗ hổng

- Mật khẩu yếu hoặc tái sử dụng — dễ bị brute-force

- File permissions sai cấu hình — cho phép ghi đè file độc hại

- Hosting không có bảo vệ cấp server — để lộ nhiều điểm yếu

Hiểu được điểm yếu này, chúng ta sẽ tập trung vào những biện pháp thực tế nhất.

Cập nhật liên tục: Quy tắc vàng số 1

Khoảng thời gian từ khi lỗ hổng được công bố đến khi bị khai thác thường chỉ là vài giờ, không phải vài ngày. Đây là lý do tại sao việc cập nhật liên tục là quan trọng nhất.

Bật cập nhật tự động

WordPress đã hỗ trợ tự động cập nhật các bản vá bảo mật nhỏ. Đảm bảo tính năng này được bật. Với plugin và theme, hãy lên lịch kiểm tra và cập nhật ít nhất hàng tuần.

Audit plugin và theme định kỳ

Mỗi plugin không sử dụng là một điểm tấn công tiềm ẩn. Quy tắc:

- Xóa hoàn toàn (không chỉ deactivate) plugin/theme không dùng

- Kiểm tra ngày cập nhật cuối — tránh plugin không được cập nhật 12+ tháng

- Xem số lượt cài đặt active và đánh giá trên WordPress.org

- Tuyệt đối không cài theme/plugin “nulled” (crack) — thường chứa backdoor

Xác thực mạnh: Mật khẩu và 2FA

WordPress core không có sẵn tính năng xác thực hai yếu tố (2FA), bạn cần cài plugin hoặc dùng identity provider bên ngoài.

Các phương pháp xác thực hiện đại

- Passphrase: Dùng 4+ từ ngẫu nhiên thay vì mật khẩu ngắn — dễ nhớ và khó crack hơn

- Password manager: Bitwarden, 1Password hoặc KeePass để tạo và lưu mật khẩu duy nhất

- TOTP-based 2FA: Google Authenticator, Authy — không dùng SMS 2FA (dễ bị SIM swap)

- Passkeys/WebAuthn: Phương thức chống phishing tốt nhất nếu hosting hỗ trợ

Application Passwords

Khi kết nối với REST API hoặc dịch vụ bên thứ ba, luôn dùng Application Passwords thay vì mật khẩu chính. Đây là tính năng có sẵn từ WordPress 5.6+.

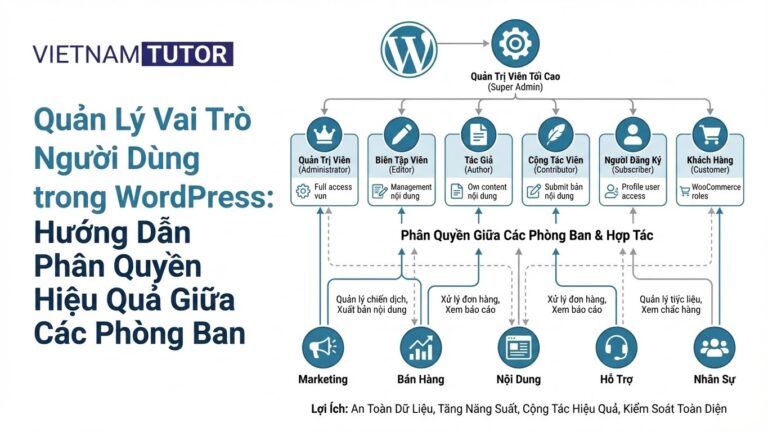

Phân quyền tối thiểu

Không dùng chung tài khoản admin. Mỗi người dùng nên có tài khoản riêng với vai trò tối thiểu cần thiết (principle of least privilege).

Bảo vệ cấp server: wp-config và file permissions

Một số thay đổi cấu hình server giúp giảm đáng kể diện tích tấn công:

Vô hiệu hóa file editor

Thêm dòng sau vào wp-config.php để ngăn chỉnh sửa file từ dashboard (phòng trường hợp tài khoản admin bị compromise):

define( 'DISALLOW_FILE_EDIT', true );Bảo vệ wp-config.php

- Đặt file permissions đúng: thư mục 755, file 644

- Đảm bảo wp-config.php không thể truy cập công khai qua web

- Dùng SFTP/SSH thay vì FTP thường khi upload file

Enforce HTTPS

Mọi website WordPress nên có chứng chỉ TLS hợp lệ và tự động redirect HTTP → HTTPS. Let’s Encrypt cung cấp miễn phí.

Web Application Firewall (WAF) và Rate Limiting

WAF lọc traffic độc hại trước khi chúng chạm vào WordPress. Bạn có thể triển khai ở 3 cấp độ:

Cấp độ CDN/Proxy

Cloudflare cung cấp WAF miễn phí, DDoS protection và bot management. Đây là lớp bảo vệ đầu tiên và hiệu quả nhất.

Cấp độ Server

ModSecurity trên Apache hoặc Nginx giúp chặn các pattern tấn công phổ biến.

Cấp độ Plugin

Các plugin bảo mật như Wordfence hoặc Sucuri thêm firewall rules và rate limiting cho wp-login.php:

- Giới hạn 3-5 lần đăng nhập sai mỗi IP

- Chặn IP sau nhiều lần thất bại

- Gửi cảnh báo real-time khi có tấn công

Lưu ý về XML-RPC

XML-RPC là API cũ mà một số plugin và ứng dụng mobile vẫn dùng. Đừng vô hiệu hóa hoàn toàn nếu bạn dùng Jetpack hoặc app WordPress mobile. Nếu không dùng, chặn ở cấp server thay vì .htaccess.

Sao lưu và khôi phục: Bảo hiểm cuối cùng

Một bản sao lưu mà bạn chưa từng test khôi phục là bản sao lưu không đáng tin.

Quy tắc 3-2-1

- 3 bản sao của dữ liệu quan trọng

- 2 loại media khác nhau (local + cloud)

- 1 bản off-site (Google Drive, Dropbox, S3)

Tần suất sao lưu

Với website active, sao lưu hàng ngày tự động là hợp lý. Quan trọng hơn tần suất là test khôi phục định kỳ — ít nhất mỗi tháng một lần.

Plugin sao lưu đề xuất

UpdraftPlus, BackupBuddy hoặc BlogVault — đều hỗ trợ lịch tự động và lưu trữ cloud.

Checklist bảo mật WordPress 2026

Đánh dấu từng mục khi hoàn thành:

- ☐ WordPress core, plugin, theme đều ở phiên bản mới nhất

- ☐ Đã xóa plugin/theme không sử dụng (không chỉ deactivate)

- ☐ Mọi tài khoản admin dùng mật khẩu duy nhất, mạnh

- ☐ 2FA đã bật cho tất cả tài khoản admin

- ☐

DISALLOW_FILE_EDITđã thêm vào wp-config.php - ☐ File permissions đúng (755/644)

- ☐ HTTPS enforced toàn site

- ☐ WAF và rate limiting đang hoạt động

- ☐ Sao lưu tự động chạy định kỳ và đã test khôi phục

- ☐ Phân quyền user theo nguyên tắc tối thiểu

Nguồn tham khảo

- W3Techs — WordPress Usage Statistics 2026

- Patchstack — 2024 State of WordPress Security Report

- WordPress Core — Application Passwords Integration Guide

- WordPress.org — Hardening WordPress

- Cloudflare — What is a WAF?

Các câu hỏi thường gặp

WordPress có an toàn không hay dễ bị hack?

WordPress core rất an toàn — được duy trì bởi đội ngũ bảo mật chuyên nghiệp với các bản vá tự động. Theo Patchstack, 96% lỗ hổng đến từ plugin và theme bên thứ ba, không phải từ lõi WordPress. Vì vậy, việc audit và cập nhật extension thường xuyên quan trọng hơn lo lắng về WordPress core.

Có cần bật 2FA cho WordPress không?

Có, tuyệt đối cần. Các cuộc tấn công brute-force và credential-stuffing vào wp-login.php là liên tục và tự động. Mật khẩu mạnh một mình không đủ vì mật khẩu có thể bị leak hoặc tái sử dụng. TOTP-based 2FA (qua ứng dụng như Google Authenticator) thêm lớp bảo vệ thứ hai ngăn chặn hầu hết các truy cập trái phép.

Có nên tắt XML-RPC trên WordPress?

Tùy thuộc vào setup của bạn. XML-RPC là API cũ mà một số plugin (như Jetpack) và ứng dụng WordPress mobile vẫn dùng. Nếu không có gì trên site dựa vào nó, việc chặn XML-RPC giảm diện tích tấn công. Tuy nhiên, chặn ở cấp server thay vì dùng .htaccess — các rule .htaccess dễ bị bypass hơn.

Nên sao lưu WordPress bao lâu một lần?

Tần suất phụ thuộc vào mức độ thay đổi nội dung. Với site active, sao lưu hàng ngày tự động là baseline hợp lý. Quan trọng hơn tần suất là test khôi phục định kỳ. Tuân theo quy tắc 3-2-1: 3 bản sao, 2 loại storage khác nhau, 1 bản off-site.

Plugin bảo mật WordPress nào tốt nhất 2026?

Các lựa chọn phổ biến và đáng tin cậy: Wordfence (miễn phí đầy đủ tính năng), Sucuri Security (tích hợp WAF cloud), và iThemes Security. Tuy nhiên, không plugin nào thay thế được việc cập nhật đều đặn và dùng mật khẩu mạnh. Plugin chỉ là lớp bảo vệ bổ sung, không phải giải pháp toàn diện.

Bạn đã áp dụng biện pháp bảo mật nào cho WordPress? Chia sẻ kinh nghiệm hoặc đặt câu hỏi trong phần bình luận bên dưới nhé!