Tóm tắt nhanh

- Lỗ hổng XSS (CVE-2026-4267) được phát hiện trong plugin Query Monitor của WordPress, được công bố ngày 1/4/2026

- Phiên bản bị ảnh hưởng: Query Monitor ≤ 3.20.3 — cần cập nhật lên phiên bản 3.20.4 ngay lập tức

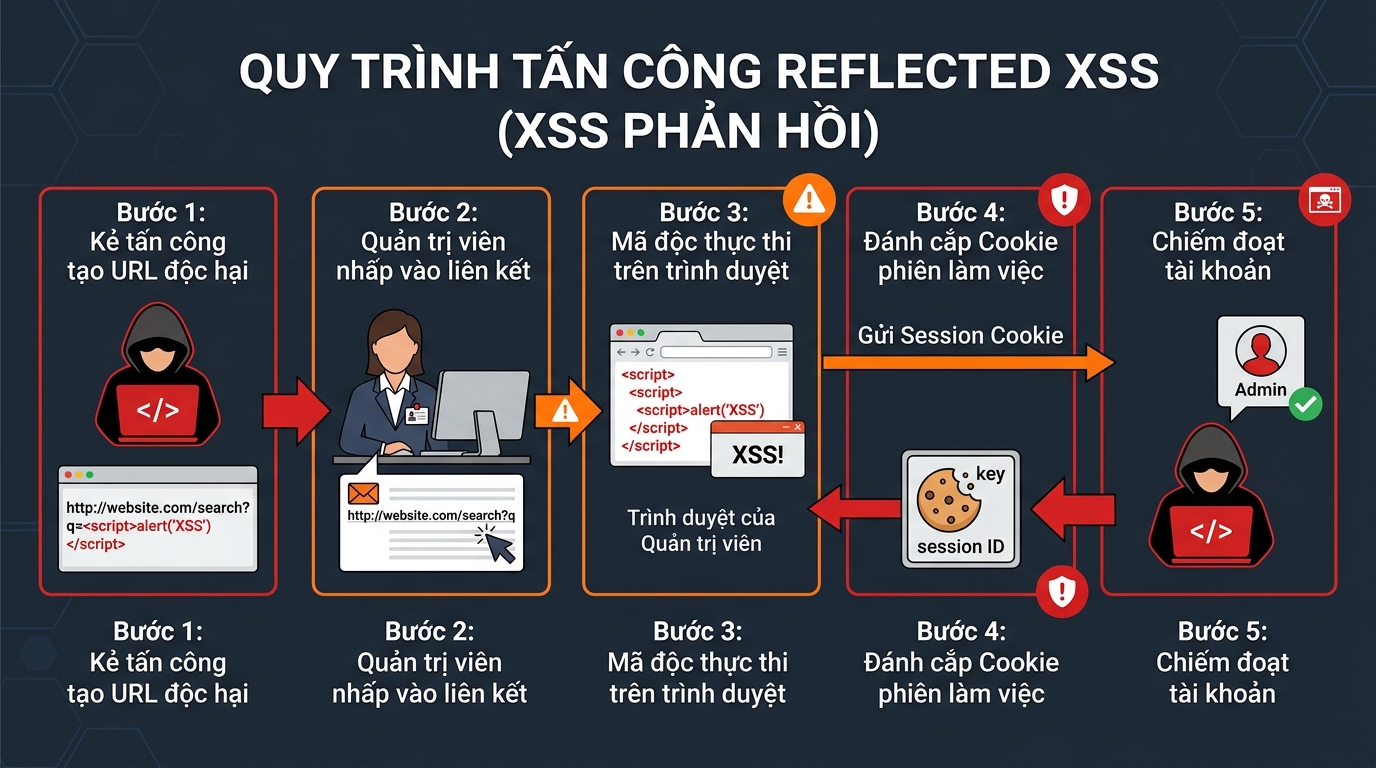

- Đây là lỗ hổng Reflected XSS qua request URI — kẻ tấn công có thể đánh cắp phiên làm việc của quản trị viên nếu bạn click vào liên kết độc hại

- Query Monitor là công cụ hỗ trợ lập trình phổ biến (hơn 100.000 lượt cài đặt đang hoạt động) nhưng không nên sử dụng trên môi trường production

- Hành động ngay: Cập nhật plugin, kiểm tra log truy cập, thay đổi thông tin đăng nhập nếu nghi ngờ đã bị tấn công

Bạn đang sử dụng plugin Query Monitor trên website WordPress? Đây là công cụ hỗ trợ gỡ lỗi (debugging) phổ biến giúp lập trình viên kiểm tra các truy vấn cơ sở dữ liệu, hook, và các yêu cầu HTTP. Tuy nhiên, nếu bạn chưa cập nhật plugin trong vài ngày gần đây, website của bạn đang gặp rủi ro!

Ngày 31/03/2026, một lỗ hổng reflected XSS nghiêm trọng (CVE-2026-4267) đã được công bố trong Query Monitor phiên bản 3.20.3 trở xuống [1]. Trong bài viết này, chúng ta sẽ phân tích chi tiết lỗ hổng, mức độ nguy hiểm thực tế và hướng dẫn cách khắc phục ngay lập tức.

Bạn đang đọc bài viết thuộc chuyên mục Bảo mật website của VietnamTutor — nơi chia sẻ các cảnh báo bảo mật thời sự và hướng dẫn thực tế để bảo vệ website.

Query Monitor là gì và lỗ hổng này ảnh hưởng như thế nào?

Query Monitor là plugin hỗ trợ gỡ lỗi mạnh mẽ cho WordPress, đang được sử dụng trên hơn 100.000 website đang hoạt động. Plugin này giúp lập trình viên phân tích hiệu năng bằng cách hiển thị các truy vấn cơ sở dữ liệu, hook, yêu cầu HTTP và nhiều thông tin gỡ lỗi khác ngay trên thanh công cụ quản trị [2].

Tại sao lỗ hổng này lại quan trọng?

Query Monitor thường được cài đặt trên môi trường phát triển (development), nhưng nhiều lập trình viên quên tắt hoặc gỡ bỏ plugin khi đưa website lên môi trường production. Điều này tạo ra một bề mặt tấn công đáng kể:

- Phơi bày giao diện quản trị: Query Monitor hiển thị nhiều dữ liệu nhạy cảm trên trang quản trị

- Phản hồi request: Plugin đưa nội dung request URI vào output mà không lọc sạch đúng cách

- Vector tấn công XSS: Kẻ tấn công có thể chèn mã JavaScript độc hại vào URL

Mặc dù Query Monitor chủ yếu hoạt động trong khu vực quản trị, lỗ hổng này vẫn rất nguy hiểm vì kẻ tấn công có thể dùng kỹ thuật social engineering để lừa quản trị viên click vào liên kết đã được chế tạo sẵn — dẫn đến việc đánh cắp phiên làm việc, chiếm quyền tài khoản hoặc cài đặt backdoor.

Chi tiết lỗ hổng XSS CVE-2026-4267

CVE-2026-4267 là lỗ hổng reflected Cross-Site Scripting (XSS) thông qua tham số request URI trong Query Monitor. Dưới đây là thông tin chi tiết:

| Thông tin | Chi tiết |

|---|---|

| CVE ID | CVE-2026-4267 |

| Loại lỗ hổng | Reflected XSS |

| Phiên bản bị ảnh hưởng | Query Monitor ≤ 3.20.3 |

| Phiên bản đã vá | Query Monitor 3.20.4 |

| CVSS Score | 7.1 (Medium-High) |

| Vector tấn công | $_SERVER[‘REQUEST_URI’] chưa được lọc sạch |

| Ngày công bố | 31/03/2026 |

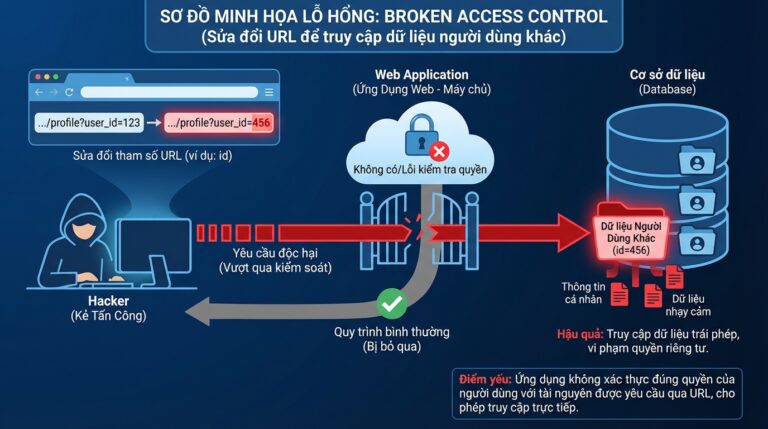

Nguyên nhân kỹ thuật

Lỗ hổng xuất phát từ việc Query Monitor đưa một phần của request URI vào phần hiển thị debug mà không thực hiện việc lọc đầu vào và thoát output một cách đầy đủ [3]. Điều này cho phép mã HTML/JavaScript độc hại được thực thi trong trình duyệt của người dùng khi họ xem nội dung bị ảnh hưởng.

Kịch bản tấn công:

- Kẻ tấn công tạo liên kết độc hại với URI chứa payload JavaScript

- Liên kết được gửi cho quản trị viên qua email hoặc chat (social engineering)

- Quản trị viên click vào liên kết → trình duyệt thực thi mã độc trong ngữ cảnh của website

- Mã độc đánh cắp cookie phiên làm việc hoặc thực hiện các hành động với quyền quản trị viên

Kỹ thuật tấn công và mức độ nguy hiểm thực tế

Lỗ hổng Reflected XSS trong Query Monitor có thể bị khai thác theo nhiều cách khác nhau, tùy thuộc vào mức quyền của nạn nhân.

Các vector tấn công chính

1. Đánh cắp phiên làm việc và token xác thực

Mã JavaScript độc hại có thể đọc cookie phiên và gửi về máy chủ do kẻ tấn công kiểm soát. Với phiên quản trị viên, kẻ tấn công sẽ có toàn quyền kiểm soát website.

2. Thực hiện hành động quản trị thông qua Cross-Site Request Forgery (CSRF)

Sau khi mã XSS thực thi, kẻ tấn công có thể:

- Tạo tài khoản quản trị viên mới

- Thay đổi file theme hoặc plugin

- Đăng bài viết chứa nội dung độc hại

- Cài đặt plugin backdoor

3. Rò rỉ dữ liệu nhạy cảm

Query Monitor hiển thị rất nhiều thông tin nhạy cảm: truy vấn cơ sở dữ liệu, API key trong các yêu cầu HTTP, thông tin cấu hình. Mã XSS có thể thu thập toàn bộ dữ liệu này.

4. Mở rộng tấn công sang môi trường hosting

Nếu quản trị viên sử dụng lại mật khẩu cho bảng điều khiển hosting hoặc lưu thông tin đăng nhập trong trình duyệt, kẻ tấn công có thể mở rộng và chiếm toàn bộ môi trường hosting.

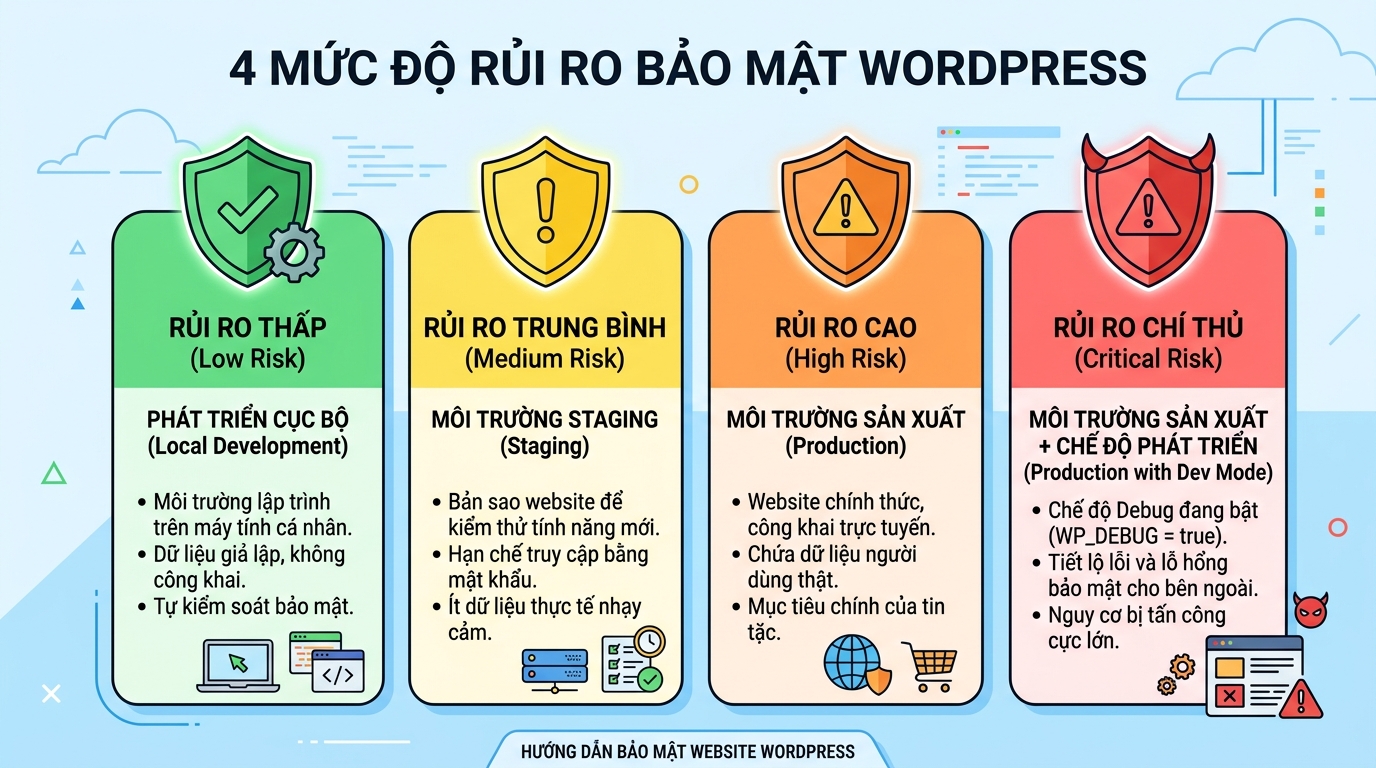

Đánh giá mức độ rủi ro theo cách sử dụng

| Cách sử dụng | Mức độ rủi ro | Lý do |

|---|---|---|

| Chỉ dùng trên máy phát triển cục bộ | 🟢 Thấp | Chỉ lập trình viên truy cập, không công khai |

| Môi trường staging | 🟡 Trung bình | Có giới hạn truy cập nhưng vẫn kết nối internet |

| Production với quyền quản trị | 🔴 Cao | Có thể truy cập công khai, chứa dữ liệu nhạy cảm |

| Production với chế độ dev bật | 🔴🔴 Rất cao | Phơi bày dữ liệu tối đa + truy cập công khai |

Checklist kiểm tra và khắc phục

Nếu bạn đang sử dụng Query Monitor, hãy thực hiện ngay các bước sau để bảo vệ website.

Bước 1: Kiểm tra phiên bản Query Monitor

Truy cập WordPress Admin → Plugins → Installed Plugins:

Query Monitor — The Developer Tools Panel for WordPress Version: X.X.X

- Nếu phiên bản ≤ 3.20.3: Website đang dễ bị tấn công — cần cập nhật NGAY

- Nếu phiên bản ≥ 3.20.4: Đã được vá — hãy kiểm tra lại để chắc chắn

- Nếu không thấy trong danh sách: Plugin chưa được cài đặt — bạn đang an toàn

Hoặc kiểm tra qua WP-CLI:

wp plugin list --name=query-monitor --format=table

Bước 2: Cập nhật lên phiên bản mới nhất

Đây là cách khắc phục chính xác và nhanh nhất. Query Monitor 3.20.4 đã vá lỗ hổng bằng cách bổ sung cơ chế lọc sạch hợp lý cho request URI.

Cập nhật qua giao diện quản trị WordPress:

- Vào Dashboard → Updates

- Nhấn “Update Now” nếu thấy Query Monitor trong danh sách

- Hoặc vào Plugins → Query Monitor → Update

Cập nhật qua WP-CLI:

wp plugin update query-monitor # Xác nhận cập nhật thành công wp plugin list --name=query-monitor

Sau khi cập nhật, hãy xóa cache nếu bạn đang sử dụng plugin cache hoặc CDN.

Bước 3: Tạm thời vô hiệu hóa nếu chưa thể cập nhật ngay

Nếu bạn không thể cập nhật ngay (ví dụ: đang trong giờ cao điểm kinh doanh):

# Vô hiệu hóa plugin qua WP-CLI wp plugin deactivate query-monitor # Hoặc đổi tên thư mục qua SSH/FTP mv wp-content/plugins/query-monitor wp-content/plugins/query-monitor-disabled

Lưu ý: Chỉ nên giữ Query Monitor hoạt động trên môi trường local hoặc staging. Không bao giờ để plugin này chạy trên production trừ khi thực sự cần thiết.

Bước 4: Kiểm tra nhật ký truy cập (access logs)

Tìm dấu hiệu bị tấn công thử nghiệm trong log:

# Tìm patterns đáng ngờ trong access logs grep -i "%3Cscript\|%3Cimg\|onerror\|onload" /var/log/nginx/access.log # Hoặc tìm chuỗi script tags được mã hóa grep -E "(%3C|%253C).*script" /var/log/apache2/access.log

Các mẫu cần theo dõi:

%3Cscripthoặc%253Cscript(URL-encoded <script)javascript:trong URIonerror=,onload=event handlers- Các yêu cầu lặp lại đến endpoint quản trị với chuỗi truy vấn bất thường

Bước 5: Quét website để tìm dấu hiệu bị xâm nhập

Nếu bạn nghi ngờ website đã bị tấn công:

- Quét mã độc: Sử dụng Wordfence, Sucuri hoặc iThemes Security để kiểm tra tính toàn vẹn file

- Kiểm tra tài khoản quản trị: Tìm tài khoản quản trị viên mới không được phép

- Kiểm tra cron jobs: Tìm các tác vụ định kỳ đáng ngờ

- Kiểm tra file plugin/theme: So sánh với bản gốc để phát hiện thay đổi

# Kiểm tra danh sách quản trị viên qua WP-CLI wp user list --role=administrator --format=table # Kiểm tra người dùng được thêm gần đây wp user list --orderby=registered --order=desc --format=table | head -20

Bước 6: Thay đổi thông tin xác thực nếu nghi ngờ bị xâm nhập

Nếu phát hiện hoạt động đáng ngờ:

- Đặt lại mật khẩu tất cả tài khoản quản trị — sử dụng mật khẩu mạnh và duy nhất

- Đặt lại WordPress salts trong file wp-config.php

- Thu hồi và tạo lại API keys cho các dịch vụ bên thứ ba

- Đăng xuất tất cả phiên làm việc — sử dụng plugin hoặc xóa cookie

# Đăng xuất tất cả người dùng (yêu cầu gói WP-CLI) wp user session destroy --all # Hoặc thay đổi WordPress salts curl -s https://api.wordpress.org/secret-key/1.1/salt/

Bước 7: Triển khai Content Security Policy (CSP)

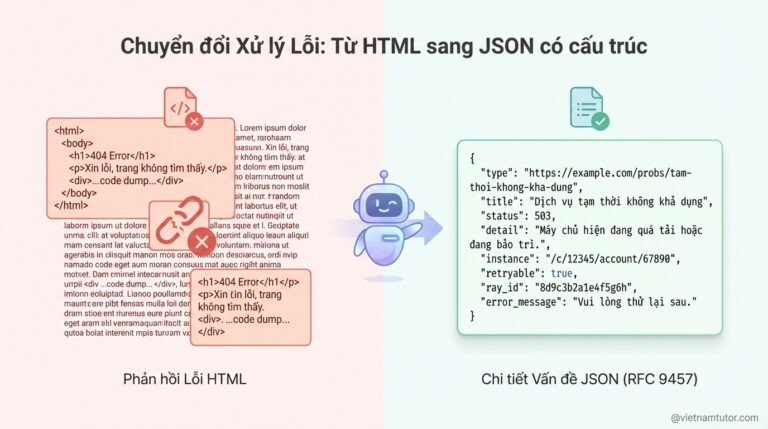

CSP giúp giảm tác hại của XSS bằng cách không cho phép script inline và hạn chế nguồn script được phép [4]:

# Thêm vào .htaccess (Apache) Header set Content-Security-Policy "default-src 'self'; script-src 'self' 'unsafe-inline' 'unsafe-eval'; style-src 'self' 'unsafe-inline'; img-src 'self' data: https:; font-src 'self' data:; connect-src 'self'; media-src 'self'; object-src 'none'; frame-ancestors 'self'; base-uri 'self'; form-action 'self';" # Hoặc nginx.conf add_header Content-Security-Policy "default-src 'self'; script-src 'self'; style-src 'self' 'unsafe-inline'; img-src 'self' data: https:; object-src 'none';" always;

Lưu ý: Hãy kiểm tra CSP cẩn thận trên môi trường staging trước khi áp dụng lên production để tránh làm hỏng chức năng website.

Phòng ngừa cho các công cụ hỗ trợ lập trình

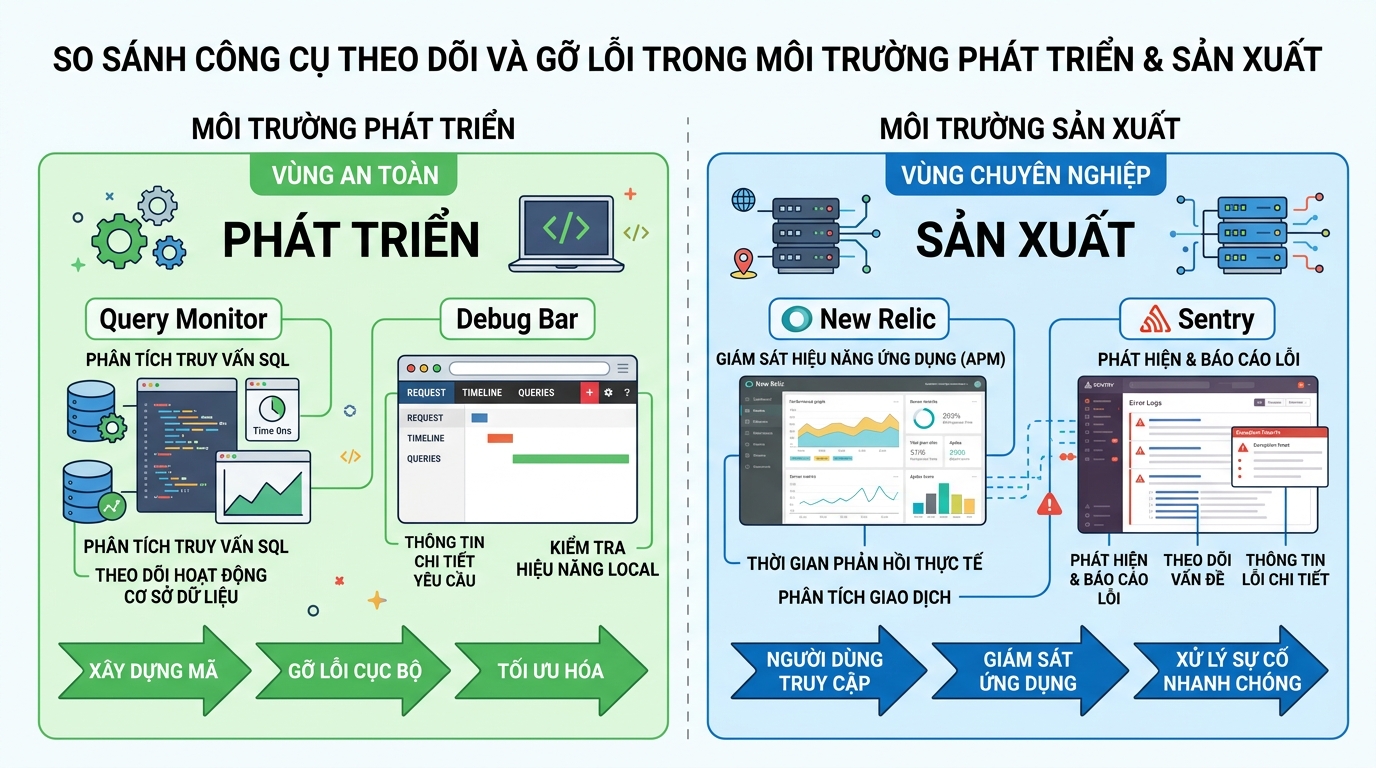

Lỗ hổng của Query Monitor là lời nhắc nhở quan trọng về thói quen bảo mật cho các công cụ hỗ trợ lập trình nói chung.

Các thực hành bảo mật tốt nhất cho dev tools

1. Không bao giờ chạy công cụ gỡ lỗi trên production

Đây là quy tắc quan trọng nhất: Query Monitor, Debug Bar, Log Deprecated Notices và các công cụ gỡ lỗi khác chỉ nên chạy trên môi trường local hoặc staging. Môi trường production nên loại bỏ hoàn toàn các tính năng gỡ lỗi.

2. Hạn chế truy cập theo địa chỉ IP

Nếu bắt buộc phải dùng công cụ gỡ lỗi trên staging:

# nginx — hạn chế truy cập quản trị theo IP

location /wp-admin {

allow 203.0.113.0/24; # Địa chỉ IP văn phòng của bạn

deny all;

}3. Sử dụng VPN hoặc SSH tunneling để truy cập từ xa

Thay vì để giao diện quản trị tiếp xúc trực tiếp với internet công cộng, hãy yêu cầu lập trình viên kết nối qua VPN hoặc sử dụng chuyển tiếp cổng SSH:

# SSH tunnel để truy cập wp-admin cục bộ ssh -L 8080:localhost:80 user@staging-server # Truy cập http://localhost:8080/wp-admin

4. Kiểm tra bảo mật định kỳ

Lên lịch quét bảo mật hàng tháng:

- Quét lỗ hổng plugin (WPScan, Wordfence)

- Giám sát tính toàn vẹn file

- Kiểm tra quyền người dùng

- Phân tích log

5. Triển khai Web Application Firewall (WAF)

Sử dụng quy tắc WAF để chặn các mẫu tấn công phổ biến:

- ModSecurity với OWASP Core Rule Set

- Cloudflare Pro WAF

- Sucuri Firewall

- WP-Firewall (dành riêng cho WordPress)

Các công cụ thay thế an toàn hơn Query Monitor cho production

Nếu bạn cần gỡ lỗi vấn đề trên production mà không muốn phơi bày dữ liệu nhạy cảm:

| Công cụ | Mục đích sử dụng | An toàn cho Production? |

|---|---|---|

| New Relic | APM, theo dõi lỗi | ✅ Có |

| Sentry | Theo dõi lỗi | ✅ Có |

| Loggly / Papertrail | Tập hợp log | ✅ Có |

| Query Monitor | Gỡ lỗi thời gian thực | ❌ Không — chỉ dùng cho dev |

| Debug Bar | Gỡ lỗi WordPress | ❌ Không — chỉ dùng cho dev |

Nguồn tham khảo

- WP-Firewall — Protecting WordPress Query Monitor From XSS (CVE-2026-4267) — April 2026

- Red Packet Security — CVE Alert: CVE-2026-4267 Query Monitor — April 2026

- GitLab Advisory — CVE-2026-4267: Query Monitor Reflected XSS — April 2026

- MDN Web Docs — Content Security Policy (CSP) — 2026

Các câu hỏi thường gặp

Plugin Query Monitor dùng để làm gì?

Query Monitor là công cụ hỗ trợ lập trình cho WordPress giúp gỡ lỗi và phân tích hiệu năng. Plugin hiển thị các truy vấn cơ sở dữ liệu, hook, yêu cầu HTTP, lỗi PHP và nhiều thông tin gỡ lỗi khác ngay trên thanh công cụ quản trị. Đây là công cụ rất hữu ích cho lập trình viên nhưng không nên sử dụng trên website production.

Làm sao để kiểm tra website có đang dùng Query Monitor không?

Bạn có thể kiểm tra bằng nhiều cách: (1) Vào WordPress Admin → Plugins → Installed Plugins và tìm “Query Monitor”, (2) Sử dụng WP-CLI: wp plugin list | grep query-monitor, (3) Kiểm tra thư mục wp-content/plugins/ xem có thư mục query-monitor không, (4) Truy cập website và tìm “Query Monitor” trong mã nguồn trang hoặc thanh công cụ quản trị (nếu đã đăng nhập).

Cập nhật Query Monitor có làm mất cấu hình không?

Không. Việc cập nhật từ 3.20.3 lên 3.20.4 chỉ là bản vá bảo mật và không ảnh hưởng đến cấu hình hoặc dữ liệu. Tuy nhiên, theo thói quen tốt, bạn nên sao lưu website trước khi cập nhật bất kỳ plugin nào, đặc biệt nếu đang dùng phiên bản cũ hơn nhiều.

Có cần vô hiệu hóa Query Monitor hoàn toàn không?

Nếu bạn đã cập nhật lên phiên bản 3.20.4 trở lên thì không cần vô hiệu hóa. Tuy nhiên, thực hành tốt nhất là không nên để Query Monitor hoạt động trên môi trường production. Hãy chỉ sử dụng nó trên máy phát triển cục bộ hoặc staging. Nếu cần gỡ lỗi production, hãy cân nhắc các giải pháp thay thế như New Relic, Sentry hoặc dịch vụ tập hợp log thay vì công cụ gỡ lỗi thời gian thực.

Công cụ nào thay thế an toàn hơn Query Monitor?

Đối với việc giám sát production, bạn nên sử dụng: New Relic (APM, phân tích truy vấn chậm), Sentry (theo dõi lỗi và hiệu năng), Loggly/Papertrail (tập hợp log), hoặc Blackfire.io (phân tích PHP). Các công cụ này được thiết kế dành cho môi trường production và không phơi bày dữ liệu nhạy cảm như Query Monitor. Còn trên môi trường phát triển, Query Monitor vẫn là lựa chọn tốt nhưng chỉ nên dùng cục bộ.

Làm sao biết website đã bị tấn công qua lỗ hổng này?

Dấu hiệu website bị xâm nhập: (1) Xuất hiện tài khoản quản trị viên không được phép, (2) File plugin hoặc theme bị chỉnh sửa, (3) Có cron job hoặc tác vụ định kỳ đáng ngờ, (4) Website bị chuyển hướng đến trang độc hại, (5) Cảnh báo mã độc từ Google Search Console, (6) Các yêu cầu đáng ngờ trong log truy cập với mẫu như %3Cscript. Nếu nghi ngờ, hãy quét bằng Wordfence hoặc Sucuri, thay đổi toàn bộ thông tin đăng nhập quản trị và kiểm tra lại quyền của tất cả người dùng.

Content Security Policy (CSP) có ngăn chặn được tấn công XSS không?

CSP là biện pháp phòng thủ theo chiều sâu giúp giảm tác hại của XSS nhưng không phải là giải pháp hoàn hảo. CSP ngăn chặn script inline và hạn chế nguồn script, nhưng nếu kẻ tấn công tìm cách vượt qua (ví dụ: qua JSONP, escape sandbox của Angular) hoặc chính sách vẫn cho phép 'unsafe-inline', CSP vẫn có thể bị vô hiệu hóa. Hãy kết hợp CSP với: thoát output đúng cách, kiểm tra đầu vào, cập nhật bảo mật thường xuyên và nguyên tắc quyền hạn tối thiểu.

Bạn đã kiểm tra website của mình chưa? Hãy để lại bình luận nếu bạn có câu hỏi về cách khắc phục lỗ hổng Query Monitor XSS. Đừng quên chia sẻ bài viết này để cảnh báo cho những lập trình viên khác nhé!